Onze aanpak

U wilt groeien en invulling geven aan uw ambities. Als het gaat om de informatieveiligheid wilt u aantoonbaar ‘in control’ zijn en compliant zijn aan de wet- en regelgeving. Daar helpen wij u mee!

Het Beschermheren Information Security Framework

Om de vraagstukken goed te kunnen oplossen hebben we het Beschermheren Information Security Framework ontwikkeld.

Een gestructureerde en toegankelijke methode om samen met uw organisatie de situatie rondom informatieveiligheid in kaart te brengen, keuzes te maken over de aanpak en de maatregelen duurzaam te implementeren.

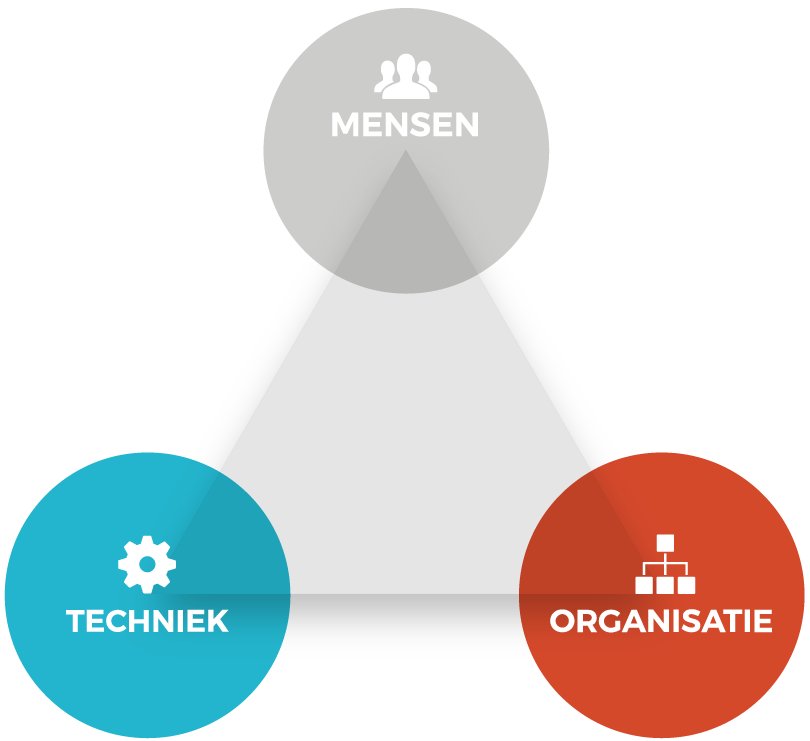

Mensen, techniek en organisatie

Echt veilig omgaan met informatie en het respecteren van de privacy wordt pas bereikt, door het toepassen van technische maatregelen (ICT) en organisatorische maatregelen (processen en beleid) én door de mensen hierbij te betrekken.

Wordt dit laatste achterwege gelaten (iets wat we regelmatig tegenkomen), dan lijkt het geregeld, maar is er een schijnveiligheid gecreëerd.

De firewall kan nog zo goed zijn, het beleid en de afspraken nog zo duidelijk vastgelegd. Als een medewerker – om er thuis verder mee te kunnen – bedrijfsgegevens in zijn privé Dropbox opslaat, zijn die maatregelen nog maar beperkt effectief.

Informatieveiligheid is een samenspel van Mensen, Techniek en Organisatie .

Het Beschermheren Information Security Framework

Het Beschermheren Information Security Framework is een gestructureerde en toegankelijke methode om de situatie rondom de informatieveiligheid en privacy in kaart te brengen. Op basis daarvan maken we samen met de organisatie keuzes over de aanpak en de maatregelen om de privacy en veiligheid te implementeren en duurzaam te borgen.

Inzicht

360 graden scan

De inzichtfase start met een 360 graden scan. Dat levert een eerste beeld op van de wijze waarop de organisatie omgaat met informatie en de daaraan verbonden risico’s.

We doen verschillende interviews. In een 360 graden benadering kijken we naar de beschikbaarheid, integriteit en de vertrouwelijkheid van de informatie. Daarbij raken we alle functionele gebieden (medewerkers, apparatuur, programmatuur, gegevens, organisatie, omgeving en diensten – MAPGOOD) binnen de organisatie.

Heatmapping

Niet elk risico hoeft tot een probleem te leiden. De kans dat een risico plaatsvindt kan klein zijn. Ook is de impact als het probleem zich voordoet voor elk risico verschillend. Met behulp van heatmapping bepalen we samen de kans en de impact van elk risico. Dat geeft een helder totaal-beeld van de gebieden waar de belangrijkste risico’s liggen en waar we de als eerste de aandacht op moeten richten.

Maatregelentoetsing

Iedere organisatie heeft een set aan maatregelen en middelen geïmplementeerd om de veiligheid en privacy van uw informatie te beschermen.

Samen met u kijken we of deze maatregelen aansluiten bij de gevonden risico’s en of ze het gewenste effect hebben. Maar ook in hoeverre ze een effect hebben op de dagelijkse werkzaamheden. Het blokkeren van services als We Transfer of Dropbox kan vanuit ICT perspectief wellicht een verstandig besluit zijn. Maar als aan de andere kant ‘de business’ dagelijks grote bestanden uitwisselt met haar klanten dan is een andere oplossing gewenst die zowel praktisch als veilig is.

Ook komen we situaties tegen waarin een ICT manager technische maatregelen heeft getroffen die voor de betreffende situatie te omvangrijk zijn. In zo’n situatie geven we aan dat een minder omvangrijke oplossing even effectief kan zijn en dat de organisatie daarmee budget kan besparen.

Maturity Level Report

De uitkomst van de inventarisatie leggen we vast in een Maturity Level Report. Een weergave van de organisatie, haar ambities en omgang met informatie enerzijds. En anderzijds de risico’s en uitdagingen die daarop van invloed zijn.

Information Security & Privacy Plan

Welke acties en prioriteiten we op basis van de voorgaande stappen stellen is een zaak voor het management. Samen met hen bespreken we de uitkomsten van de inventarisatie en bepalen we de belangrijkste aandachtsgebieden. Gecombineerd met de maatregelentoets geeft dit de input voor het Information Security & Privacy Plan.

Doen

Normenkader

De tweede stap in het traject is de implementatie van het Information Security Plan. We gaan samen met de organisatie aan de slag om de acties en maatregelen uit het plan te implementeren.

Dat start met het kiezen van een onderliggend framework gebaseerd op een normenkader (ISO, NEN, COBIT, etc.). Het gebruik van een framework geeft de structuur en uitgangspunten voor de aanpak en implementatie van de maatregelen.

Workshops & Communicatie

In elk traject doen we verschillende workshops. Met het management om de prioriteiten en het plan van aanpak te bepalen. En met de teams om ze te betrekken bij en te informeren over de uitwerking van de maatregelen binnen hun domein.

We hebben een brede set aan werkvormen en instrumenten ontwikkeld om dat te faciliteren.

Projectmanagement als basis

We gebruiken de principes en technieken van projectmanagement. Inclusief een project-governance structuur met een Stuurgroep, Projectgroep en diverse Werkgroepen waarin betrokkenen uit meerdere delen van de organisatie een plek hebben.

Hiermee zetten we direct een belangrijke stap en basis voor de betrokkenheid en borging binnen alle delen van de organisatie. Dat zorgt ervoor dat we met de juiste mensen, op tijd en binnen budget de acties uitvoeren.

De uitgangspunten van scrum en Agile staan centraal. In korte cycli met overzichtelijke en haalbare stappen het plan implementeren. Daarmee hebben we snel resultaat en kunnen wij tijdig bijsturen als de situatie daarom vraagt.

Projectteam

Voor elk project stellen we een team samen van specialisten samen met verschillende kennis en ervaringsniveau’s.

- Een Senior Beschermheer en leadmanager die de overall bewaking van het project doet en het aanspreekpunt is voor de opdrachtgever.

- Een projectmanager die zorg draagt voor de dagelijkse sturing en het realiseren van de afspraken rondom tijd, geld en het resultaat

- Een projectmedewerker ter ondersteuning van de projectmanager.

Dit zorgt voor een optimale afstemming tussen het werk dat we doen en het benodigde kennis- en ervaringsniveau van onze Beschermheren. Wat een positief effect heeft op het geleverde werk en de beheersing van de kosten.

Beleid & Processen

Binnen veel organisaties zien we dat beleidsdocumenten en processen niet aanwezig, actueel en/of geborgd zijn. De aanwezige processen en stukken zijn vaak ‘ontstaan’ uit de dagelijkse gang van zaken en worden naargelang de behoefte aangepast of aangevuld.

Door het beschrijven van nieuw en actualiseren van het bestaande beleid en processen realiseren we en nauwe aansluiting op de gewenste werkwijze. Ook brengen we ze opnieuw onder de aandacht. Daarmee maken we dan ook een kwaliteitsslag in de manier van werken.

Dit geeft nu ook de mogelijkheid om beter te sturen en te controleren of de organisatie volgens de uitgangspunten werkt. De organisatie kan nu makkelijker ‘in control’ komen en compliant worden aan de wet- en regelgeving.

Information Security Management System (ISMS)

Onvermijdelijk in dit soort trajecten is een stevige hoeveelheid documenten, procesbeschrijvingen, afspraken en acties. Om dat allemaal toegankelijk, overzichtelijk en actueel te houden maken we gebruik van een Information Security Management Systeem en/of Privacy Management Systeem.

Dit zijn software tools in de cloud waar deze informatie volgens een vaste structuur in opgeslagen wordt. Het ondersteunt tevens het projectmanagement door de mogelijkheid te bieden activiteiten en taken op te voeren en de actiehouder een reminder te sturen op het moment dat dat nodig is.

Duurzaam compliant en in control

Als het Information Security & Privacy plan uitgevoerd is dan is de organisatie ‘in control’ en compliant aan de wet- en regelgeving daar waar het gaat om de informatieveiligheid en privacy. Het is nu goed en duurzaam geregeld. Dat biedt rust, duidelijkheid en ruimte voor andere zaken.

Om de aantoonbaarheid van de informatieveiligheid en privacy objectief te maken kan de organisatie ervoor kiezen om een externe audit te laten uitvoeren. Hierbij wordt door een onafhankelijke gecertificeerde partij getoetst of uw organisatie voldoet aan de specifieke normeisen. Doel hiervan is het behalen en behouden van de desbetreffende certificering en het continue blijven verbeteren van de processen binnen uw bedrijf.

Klantcase

ISO 27001 certificering op onze manier

Voor velen is het behalen van de juiste certificering een berg waar tegenop wordt gezien. Waarom?

Dit heeft over het algemeen te maken met het feit dat de klant vaak niet zelf de aanjager is, maar verzocht wordt vanuit een derde partij (klant of leverancier bijvoorbeeld). Daarnaast merken we dat er nog veel onjuistheden heersen omtrent het behalen van een ISO 27001 certificering. Zo wordt er vaak gedacht dat er een immens budget voor nodig is en het proces tot wel een jaar kan duren. Niets is minder waar.

Dankzij de bewezen projectmatige aanpak, het gebruik van de juiste tooling en het toepassen van ons Information Security Framework kan de certificering binnen de gestelde tijd en budget behaald worden.

Zo bewijst ook deze case.

Wat maakt ons anders

en wat heeft u daaraan?

Ervaring en pragmatiek

Ons team heeft bij elkaar ruim 25 jaar ervaring in dit vakgebied. Die ervaring combineren we met een pragmatische aanpak. Informatiebeveiliging en privacy zijn geen doelen op zich. Het is een middel om te voorkomen dat er dingen mis gaan.

Daarom willen we geen papieren tijgers of onwerkbare processen. Het werk en borgen van veiligheid en privacy moet juist makkelijker en beter worden.

Juiste persoon op de juiste taak

Voor elk project stellen we een specifiek projectteam samen. De werkzaamheden en taken zijn daarbij het vertrekpunt. Daar zoeken we de juiste projectmedewerker bij. Taak, niveau en medewerker sluiten op die manier altijd optimaal aan.

Dat levert voor u een efficiënt projectteam op dat resultaatgericht aan de slag gaat en zorgt dat de kosten voor het project niet hoger zijn dan nodig.

Duurzaam op orde

Het doel is altijd om informatieveiligheid en privacy duurzaam te borgen. Ook nadat wij het project afgerond hebben. Daarom doen we onze projecten altijd in nauwe samenwerking met de medewerkers uit de organisatie.

Op die manier zorgen we ervoor dat de medewerkers zelf kunnen zorgen voor de naleving van de afspraken en doelen. De organisatie is daarmee duurzaam in control en heeft de middelen en ervaring om dat ook te blijven. Zelfs als de omstandigheden veranderen.

Beschermheren

Daalwijkdreef 35

1103 AD Amsterdam

T 020 21 70 444

info@beschermheren.nl

Routebeschrijving

A man should look for what is, and not for what he thinks should be.

Albert Einstein